一、下载安装

直接在官网下载安装最新版即可

二、使用方法和技巧

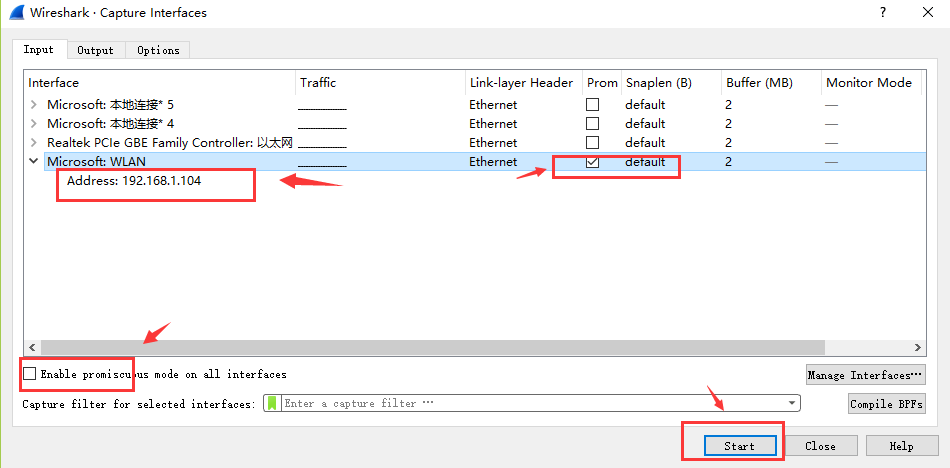

1、选网卡抓流量

选择菜单栏上Capture -> Option,勾选WLAN网卡(这里需要根据各自电脑网卡使用情况选择,简单的办法可以看使用的IP对应的网卡)。点击Start。启动抓包,即可抓想要抓的网口的流量信息。

2、过滤流量包

直接填入想要的过滤的条件即可,也可以是正则表达式,下面列举几种过滤方法

显示过滤器语法和实例

(1)比较操作符

比较操作符有== 等于、!= 不等于、> 大于、< 小于、>= 大于等于、<=小于等于。

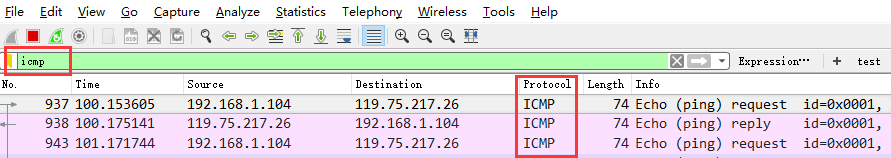

(2)协议过滤

比较简单,直接在Filter框中直接输入协议名即可。注意:协议名称需要输入小写。

tcp,只显示TCP协议的数据包列表

http,只查看HTTP协议的数据包列表

icmp,只显示ICMP协议的数据包列表

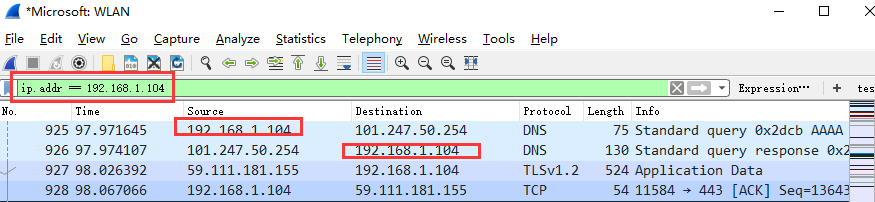

(3) ip过滤

ip.src ==192.168.1.104 显示源地址为192.168.1.104的数据包列表

ip.dst==192.168.1.104, 显示目标地址为192.168.1.104的数据包列表

ip.addr == 192.168.1.104 显示源IP地址或目标IP地址为192.168.1.104的数据包列表

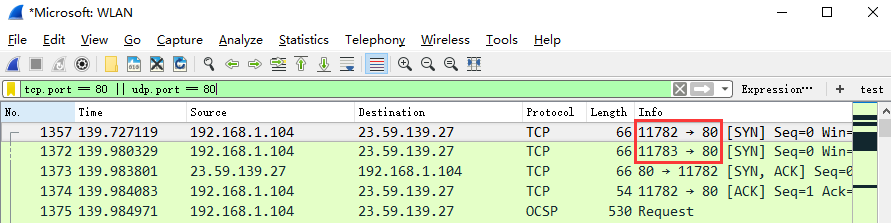

(4)端口过滤

tcp.port ==80, 显示源主机或者目的主机端口为80的数据包列表。

tcp.srcport == 80, 只显示TCP协议的源主机端口为80的数据包列表。

tcp.dstport == 80,只显示TCP协议的目的主机端口为80的数据包列表。

(5) Http模式过滤

http.request.method==”GET”, 只显示HTTP GET方法的。

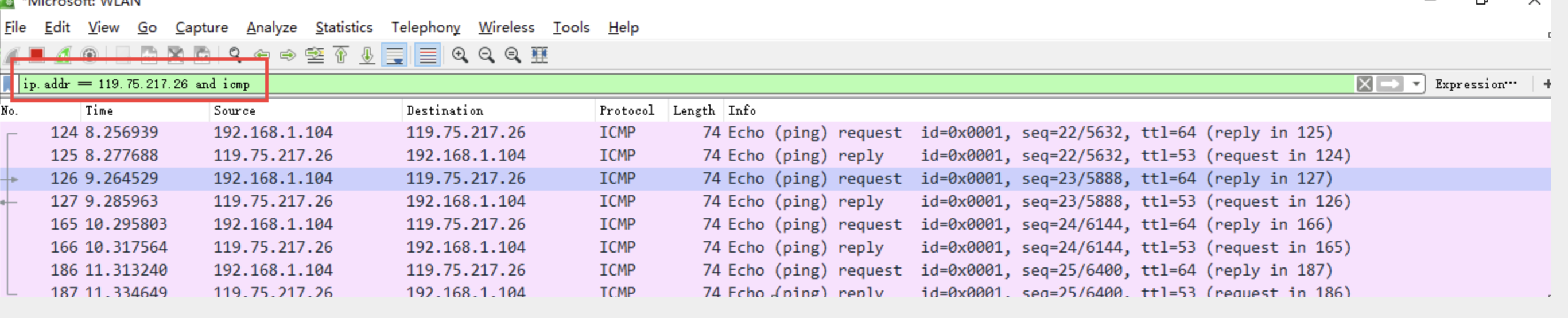

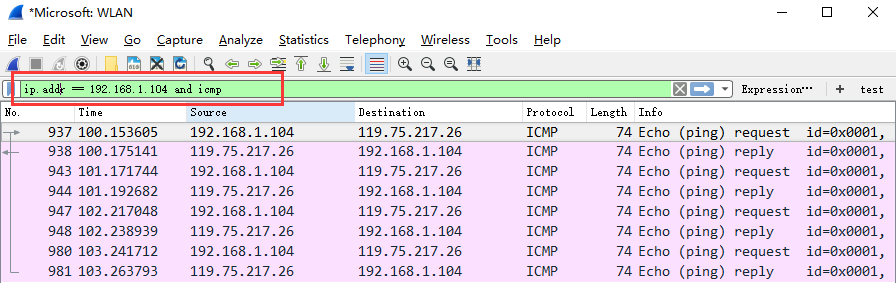

(6)逻辑运算符为 and/or/not

过滤多个条件组合时,使用and/or。比如获取IP地址为192.168.1.104的ICMP数据包表达式为ip.addr == 192.168.1.104 and icmp

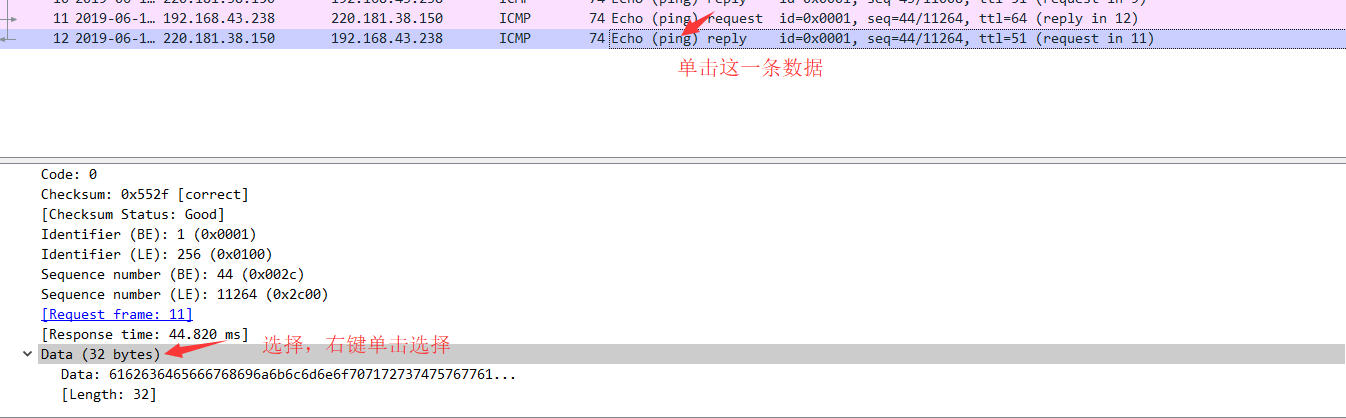

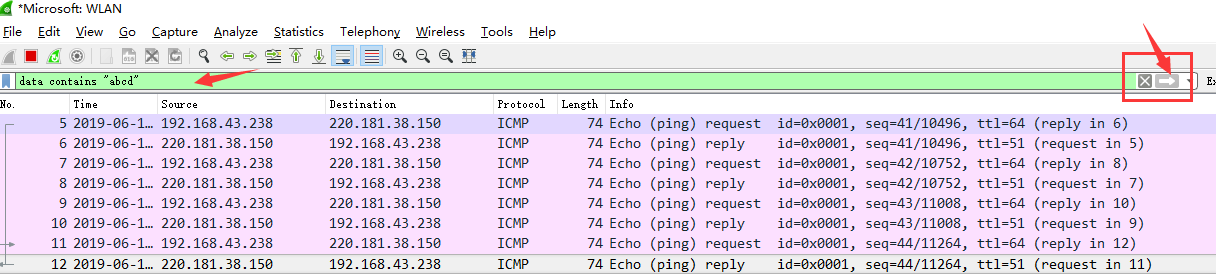

(7)按照数据包内容过滤。假设我要以IMCP层中的内容进行过滤,可以单击选中界面中的码流,在下方进行选中数据。如下

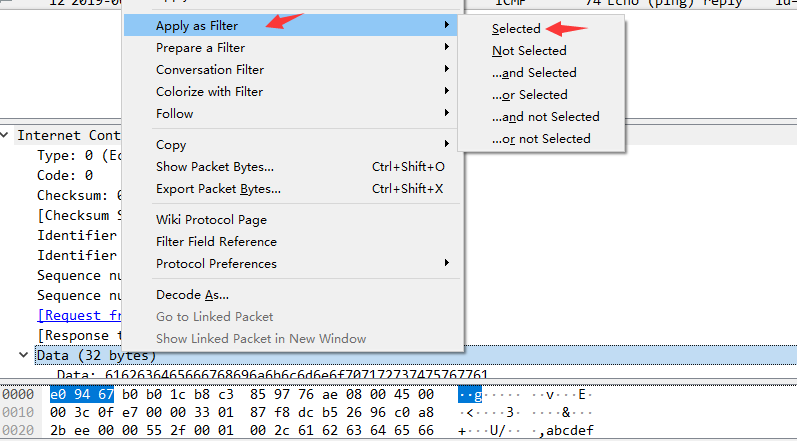

右键单击选中后出现如下界面

选中Select后在过滤器中显示如下

后面条件表达式就需要自己填写。如下我想过滤出data数据包中包含”abcd”内容的数据流。包含的关键词是contains 后面跟上内容。

看到这, 基本上对wireshak有了初步了解。

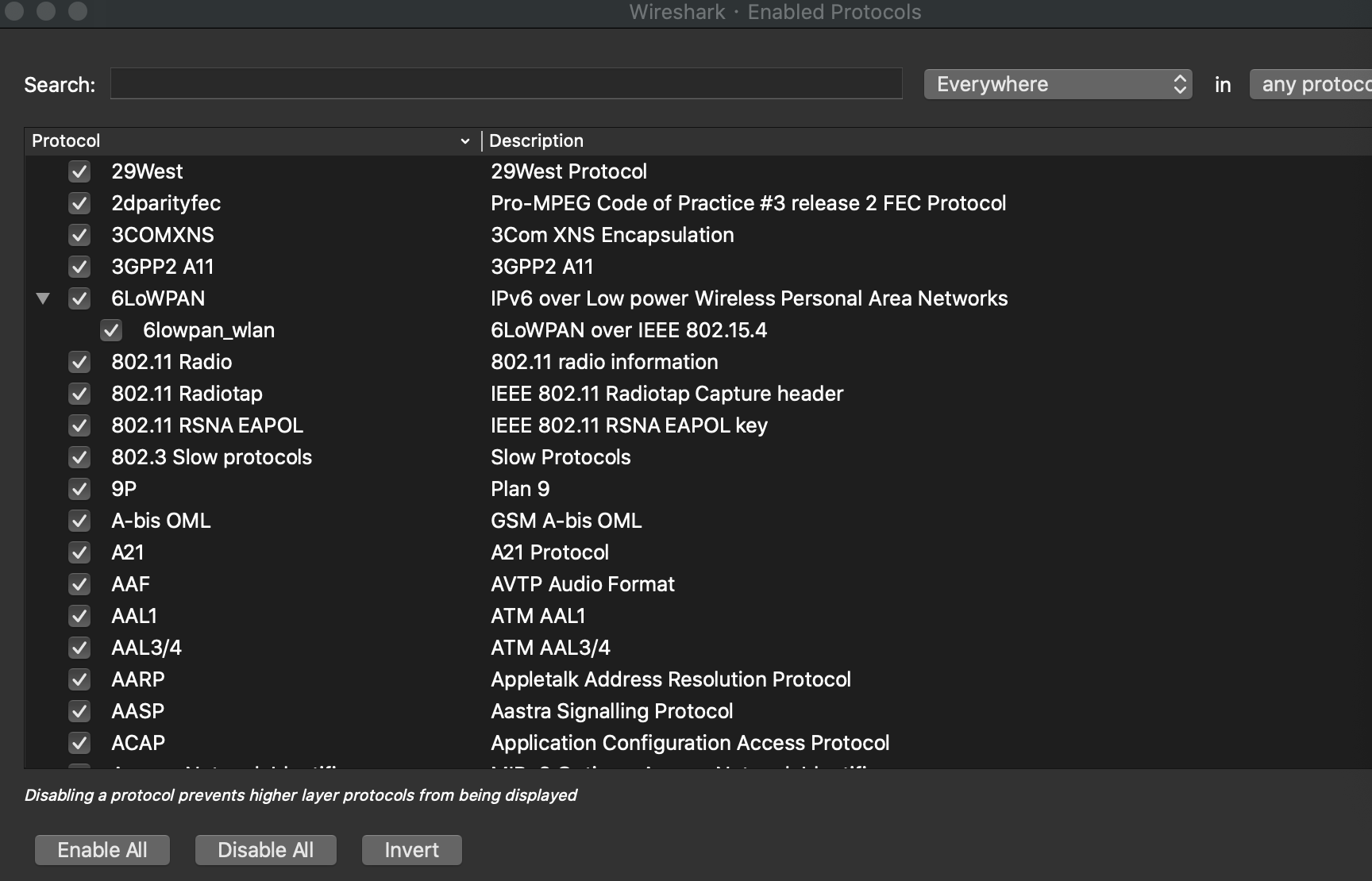

3、协议的选择和开启

点击analyze,然后选择enabled protocols,就可以设置协议的开启和关闭,对于一些不常见的协议也可以自己定义开启和关闭,因为有时候会发现流量包无法解析,这时就要用这招了。

三、对于无线网络的流量分析

802.11协议族中的3个帧结构:

1、管理帧,控制基站间的通信,可以看到头和mac地址等相关信息

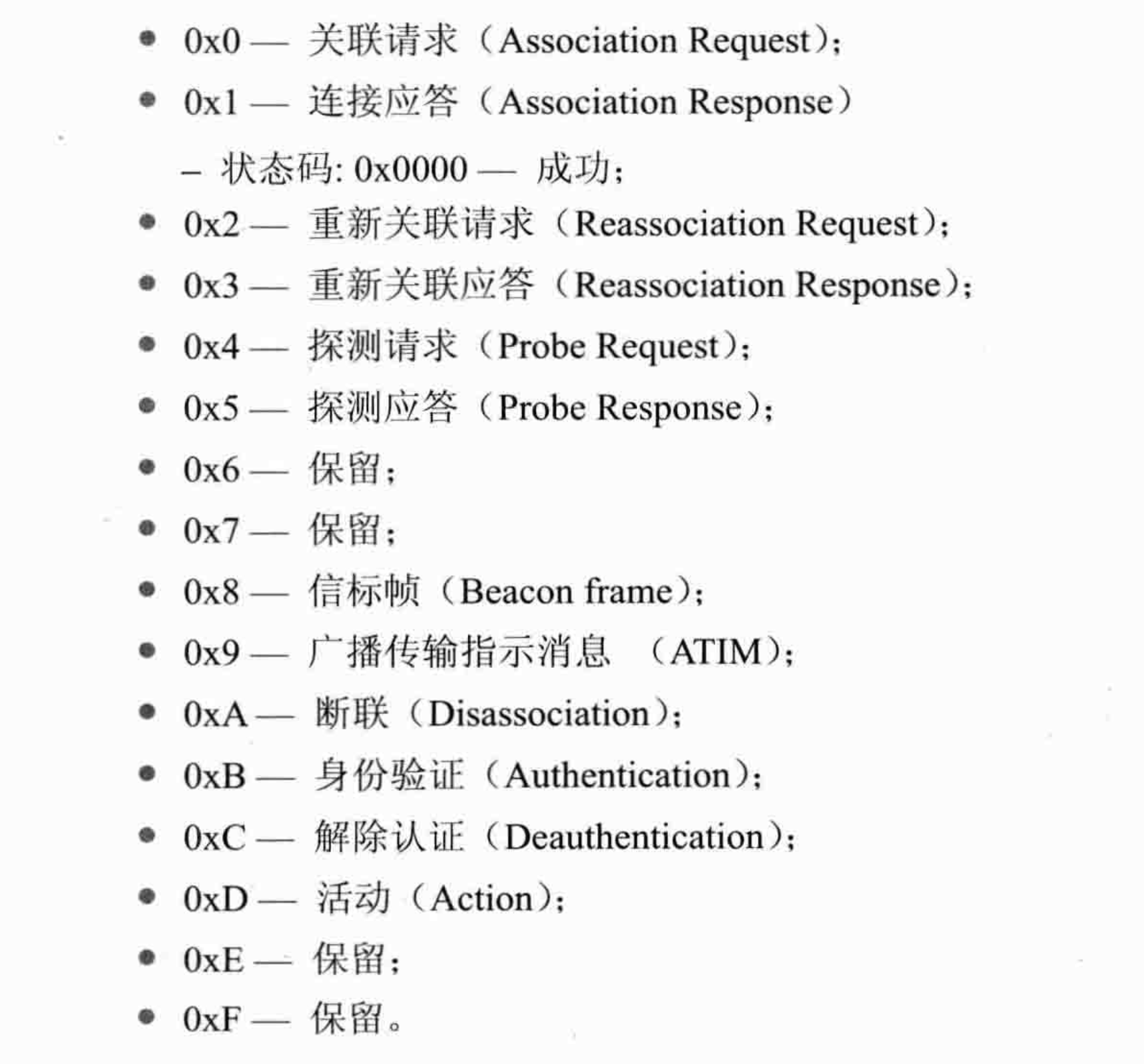

管理帧的子类型:

2、控制帧 流量控制,提供时间和基站mac地址等相关信息

控制帧的子类型有3种:

3、数据帧 对网络协议层的数据进行封装,包含了传输的数据

wap(无线接入点)

这是个将终端设备汇聚到网络中的第2层设备,主要分为企业级和家用级,作为接入点,功能也很多。

有线等效加密WEP

脆弱性,容易被爆破解决掉,所以出现了WP2等协议

WAP上可能存在的信息

重点分析下接入的日志等

本地恶意ap接入攻击,无法被检测到

邪恶双子攻击,相同的ssid的ap进行攻击,替代真正的ap进行中间人攻击

wep可破解性,通过生成大量的无用数据包获取到足够的iv值从而实现破解

定位无线设备是一大难题

四、对于交换机、路由器和防火墙的抓包

cam表:内容寻址内存表

存储物理端口和mac地址的映射关系

arp表:地址解析协议表

可能是mac地址和ip地址之间的映射关系

交换机上的证据通常具有易失性:

路由器上的证据通常具有易失性:

防火墙上的证据通常具有易失性:

简单网络协议snmp

交换机Arp表

Mac地址到ip地址的映射

交换机Cam表

将mac地址映射到相应物理交换机端口

ICMP**(Internet Control Message Protocol)**

Internet控制报文协议。它是tcp的一个子协议,用于在IP主机、路由器之间传递控制消息

Dmz**服务器**

它是为了解决安装防火墙后外部网络不能访问内部内部服务器的问题,而设立的一个非安全系统与安全系统之间的缓冲区

Ntp

网络时间协议,英文名称:Network Time Protocol(NTP)是用来使计算机时间同步化的一种协议

IRC**节点:**

IRC(Internet Relay Chat)是一种应用层的协议。其主要用于群体聊天,但同样也可以用于个人对个人的聊天。IRC使用的服务器端口有6667